티스토리 뷰

728x90

반응형

정보보호제품군 실습 2차 WAF

1. SQL injection

. 데이터베이스(DB)와 연동된 응용프로그램에서 입력된 데이터에 대한 유효성 검증을 하지 않을 경우, 공격자가 입력 데이터에 SQL 쿼리문을 삽입하여 DB로부터 정보를 열람하거나 조작할 수 있는 보안 취약점

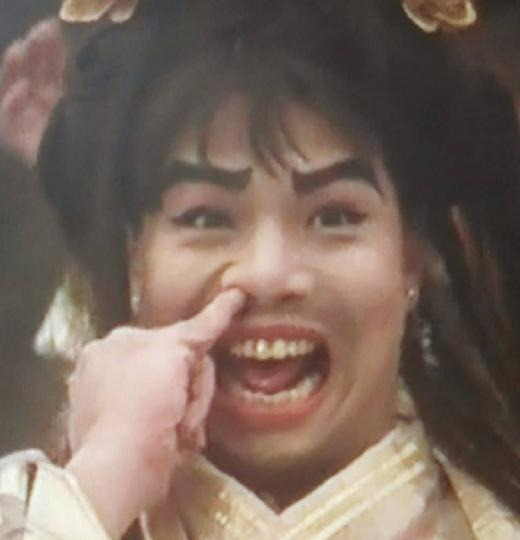

2. 실습 예제

3. Command injection

- 사용자 입력 값이 운영체제 명령어의 일부 또는 전부로 구성되어 실행되는 경우, 의도하지 않은 시스템 명령어가 실행되어 부적절하게 권한이 변경되거나 시스템 동작 및 운영에 악영향을 줌

일반적으로 명령어 라인의 파라미터나 스트림 입력 등 외부 입력을 사용하여 시스템 명령어를 생성하는 프로그램에서 발생

728x90

반응형

'Penetration Testing Study' 카테고리의 다른 글

| kali - How to resolve errors when installing kali linux Sherlock (1) | 2023.04.14 |

|---|---|

| 정보보호제품군 실습 3차 / 인프라 구축 및 장비별 설정 (0) | 2022.11.15 |

| MITRE ATT&CK - METRICS Link (0) | 2022.10.18 |

| 보안 용어 이해하기 - 방화벽 (F/W , IDS , IPS , UTM, VPN ) (0) | 2022.09.02 |

| 시작! 1주차 1일 (0) | 2021.10.15 |

댓글

최근에 올라온 글

최근에 달린 댓글

- Total

- Today

- Yesterday

링크

TAG

- 리눅스 쉘 스크립트

- 파이썬기초

- RCity operation 1

- Rcity CTF

- rhcsa8덤프

- 리눅스 환경변수 지정

- PODman기초

- rhcsa8

- grootsecuriry

- podman

- 7-zip

- Rcity 9번

- Rcityboan.com

- rhcsa8 덤프

- CTF

- rhcsa8 시험문제

- Rcity

- 리눅스본딩

- 맨탈훈련

- 파이썬실습

- 리눅스 명령어

- 쉘 스크립트 기초

- Grootsecurity

- Rcity1번

- grootboan

- 리눅스

- gzip

- rhcsa8 기출문제

- 라쿤시티

- 주소DB만들기

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

글 보관함